本文编写了一个简单能产生除数为0异常的程序,让其运行,产生崩溃,通过drwtsn产生dmp文件,然后通过windbg分析dmp文件,定位程序bug。

目的:学习windbg基本功能使用。

程序源代码:

void Crash(void)

{

int i = 1;

int j = 0;

i /= j;

}

void main(void)

{

Crash();

}

编译环境:vc++6.0

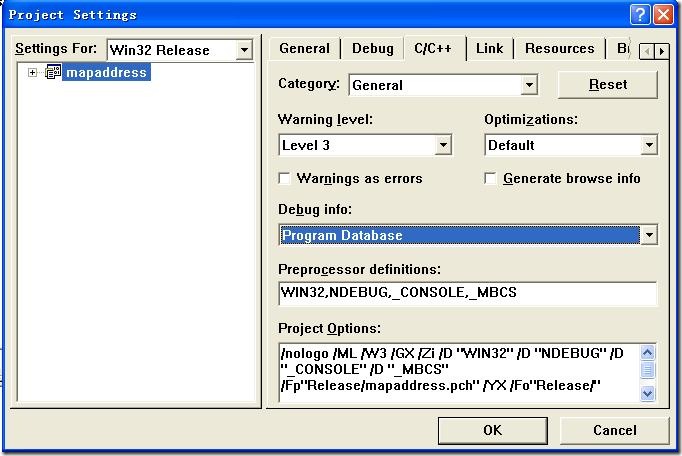

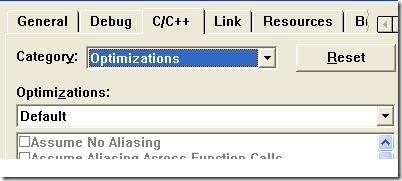

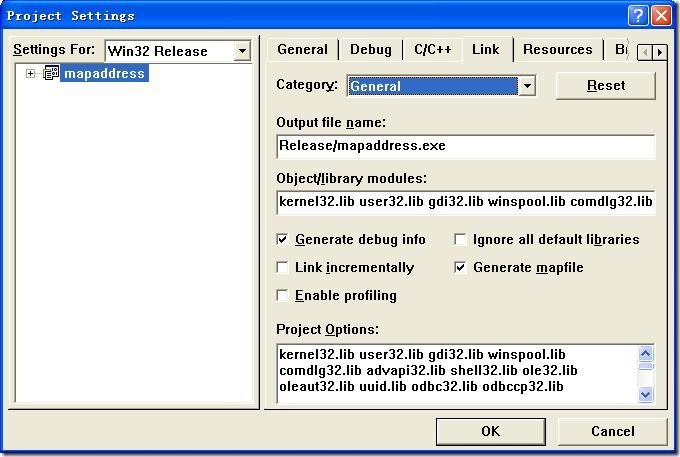

编译器设置:

这一步设置,要求对release版本不使用优化,如果使用优化,上面源代码中Crash(void)函数将不被汇编。

这一步设置,产生release版本的调试符号表,为后续定位错误准备。

步骤:

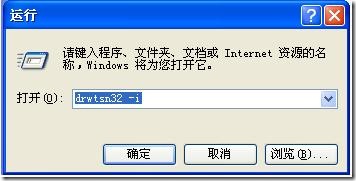

1、 安装drwtsn32

用户可以通过drwtsn32命令,查看dmp文件会被保存在何处。

2、 安装windbg,Windbg下载地址:

http://www.microsoft.com/whdc/devtools/debugging/default.mspx

3、 设置windbg

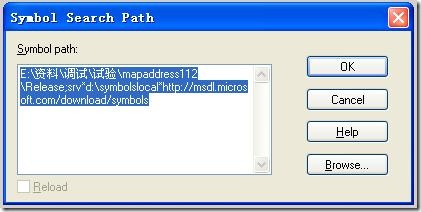

A、符号表路径设置

其中;srv*d:\symbolslocal*http://msdl.microsoft.com/download/symbols设置的目的是下载该程序用到的操作系统相关的库函数的符号表到本地。

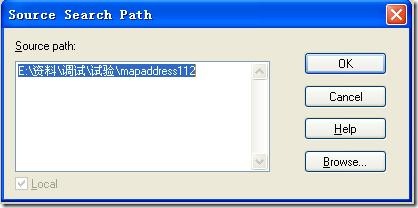

B、源代码路径设置

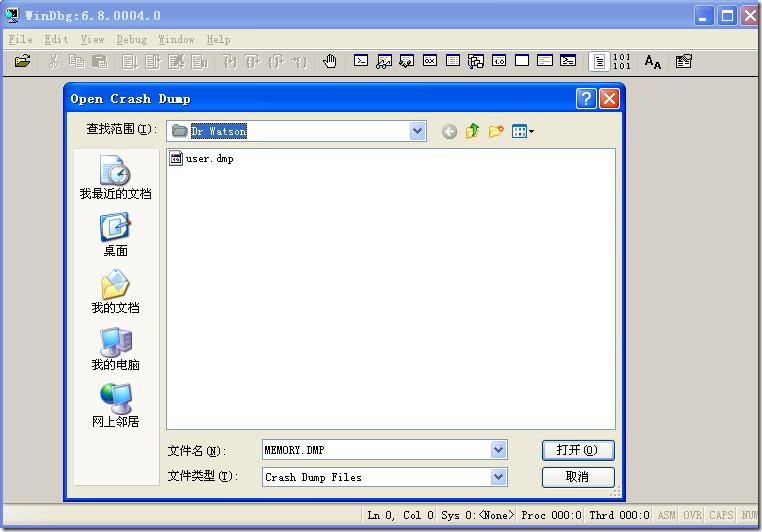

C、dmp文件导入

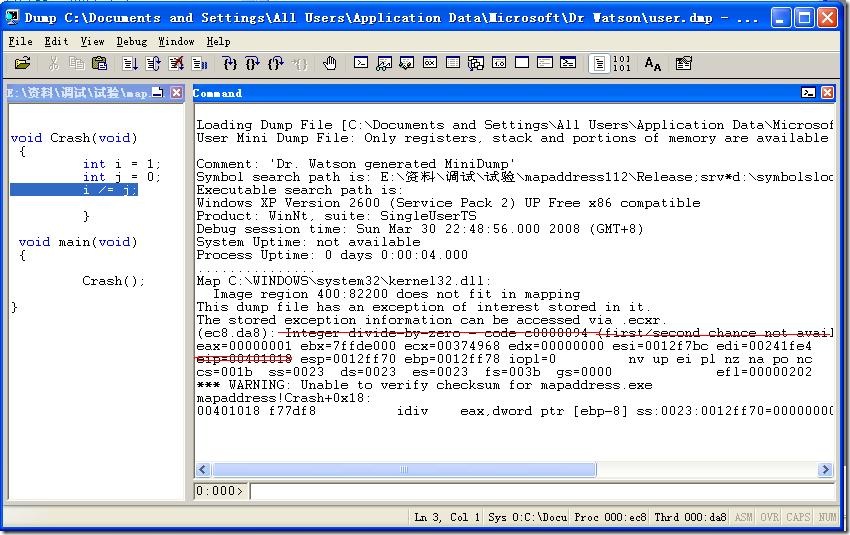

上图中红色部分标明的地方,说明windbg已经分析出了程序异常的上下文环境,比如eip为00401018说明该地址处产生异常。

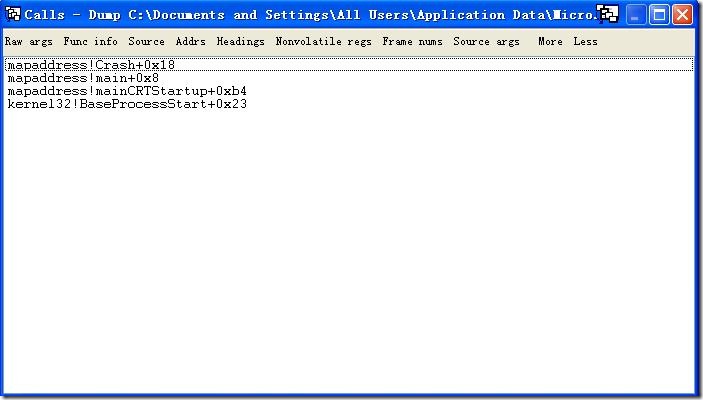

上图为当前的调用堆栈,可知故障出在Crash函数里面。